No cenário de cibersegurança de 2026, poucas vulnerabilidades causaram tanto impacto imediato quanto a CVE-2026-31431, popularmente apelidada de Copy-fail. Descoberta pela equipe de pesquisa da Xint Code, esta falha de Escalação de Privilégios Local (LPE) não é apenas mais um bug técnico; ela representa um risco sistêmico para quase toda a infraestrutura digital brasileira, que depende fortemente do Kernel Linux.

Com uma pontuação CVSS de 7.8, o Copy-fail permite que qualquer usuário autenticado, sem qualquer privilégio administrativo, obtenha controle total (root) sobre um servidor em questão de segundos. A Priven preparou este guia detalhado para ajudar gestores de TI e DPOs a entenderem o risco e agirem rapidamente.

O que torna o Copy-fail uma ameaça sem precedentes?

Diferente de muitas vulnerabilidades que exigem condições específicas ou configurações incomuns, o Copy-fail é assustadoramente determinístico e universal. O script de exploração, com menos de 1 KB, demonstrou eficácia em praticamente todas as distribuições Linux lançadas desde 2017.

Isso inclui sistemas críticos como:

- Ubuntu (das versões 20.04 até a 24.04 LTS);

- Red Hat Enterprise Linux (RHEL) e seus derivados (AlmaLinux, Rocky Linux);

- Amazon Linux 2023 e ambientes de nuvem da AWS, Azure e Google Cloud;

- Orquestradores de containers, como Kubernetes, onde o isolamento entre processos pode ser rompido.

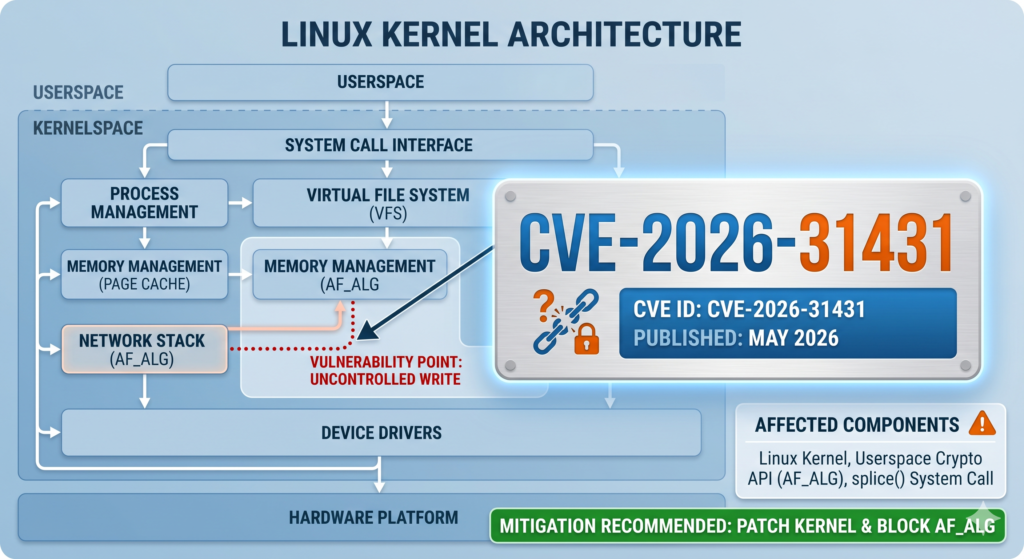

A Ciência por trás da Falha: Entendendo a Page Cache

A causa raiz do Copy-fail reside em um erro de lógica no subsistema de criptografia do Kernel (authencesn), especificamente na interface algif_aead. Em 2017, uma otimização de performance introduziu uma falha na forma como o kernel lida com a memória de leitura de arquivos.

O ataque utiliza a chamada de sistema splice() para injetar dados maliciosos diretamente na Page Cache — a memória RAM onde o Linux armazena temporariamente os arquivos lidos do disco.

O aspecto mais alarmante desta técnica é a sua furtividade. Como a modificação ocorre apenas na memória e o kernel não marca a página como “suja” (dirty), o arquivo original no disco (como o /usr/bin/sudo) permanece intacto. Isso significa que ferramentas tradicionais de integridade, que comparam o checksum dos arquivos no disco, não detectam a manipulação enquanto o sistema está rodando.

Impacto nos Negócios e o Desafio da LGPD

Para empresas brasileiras, o Copy-fail vai além de um problema técnico, atingindo diretamente a conformidade jurídica e a continuidade do negócio.

1. Responsabilidade Civil e Administrativa (LGPD)

O Artigo 46 da Lei Geral de Proteção de Dados (LGPD) estabelece que os agentes de tratamento devem adotar medidas de segurança, técnicas e administrativas aptas a proteger os dados pessoais. Manter sistemas vulneráveis a uma falha de “root universal” conhecida pode ser interpretado pela ANPD (Autoridade Nacional de Proteção de Dados) como negligência na segurança da informação, resultando em multas que podem chegar a 2% do faturamento da empresa.

2. O Perigo do “Escape de Container”

Em arquiteturas modernas de microsserviços, o Copy-fail permite que um atacante que comprometa um único container consiga “pular” para o host principal. Como a Page Cache é frequentemente compartilhada entre containers no mesmo nó físico, um incidente em um ambiente de desenvolvimento pode escalar para o roubo de dados de clientes em produção.

3. Prejuízos Financeiros

Estudos indicam que o custo médio de uma violação de dados no Brasil pode ultrapassar os R$ 6 milhões. O Copy-fail facilita a instalação de backdoors e ransomware, tornando a remediação um imperativo financeiro.

Como Proteger sua Infraestrutura

A mitigação do Copy-fail exige uma abordagem em camadas, sendo recomendadas as seguintes ações estratégicas:

Atualização e Reboot

A única solução definitiva é a atualização do Kernel Linux para as versões corrigidas disponibilizadas pelos fornecedores. Atenção: Diferente de outros patches, o reboot é obrigatório para limpar a Page Cache infectada e garantir que o novo kernel esteja operando.

Mitigação Proativa (Sem Reboot)

Se a interrupção imediata do serviço não for possível, você pode desabilitar o módulo vulnerável para impedir a exploração:

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif-aead.conf

rmmod algif_aead 2>/dev/null